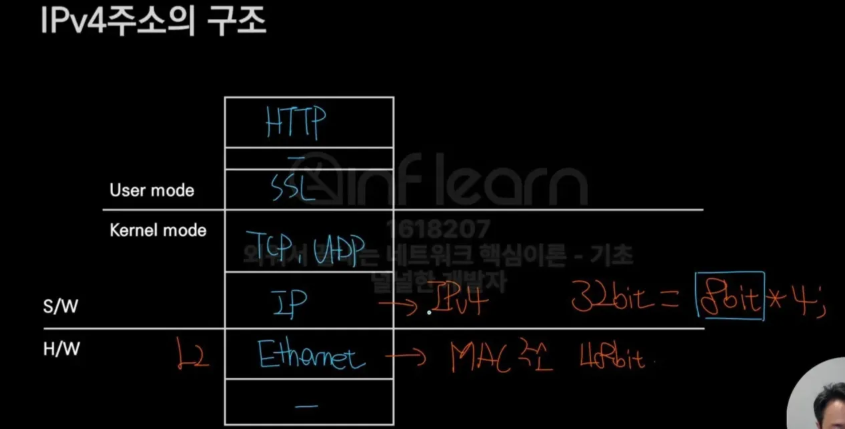

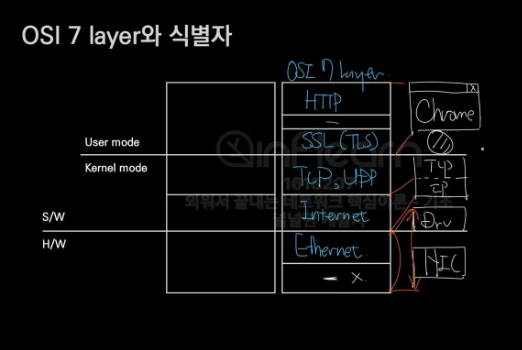

12강 IPv4 주소의 기본 구조IPv4 주소가 32bit 주소 체계를 사용하는 것에 집중하기32bit = 8bit * 40000 0000 (0) ~ 1111 1111 (255, Broadcast 주소), 총 256개1) 8bit씩 점으로 구분가장 작은 숫자 0, 가장 큰 숫자 255Network ID(24bit, 서울시 ~)와 Host ID(8bit, 번지)로 구분2) 목적지까지 패킷 이동해야 함Network ID로 목적지가 속한 Network까지 운반, Host ID로 최종 목적지까지 운반13강 L3 IP Packet으로 외워라Packet이라는 말은 L3 IP Packet으로 외워라Header와 Payload로 나뉘며 이는 상대적인 분류이다최대 크기는 MTUPacket이라는 말은 L3 IP Packe..